Nei media rivolti alla classe manageriale si parla molto di frequente di come la tecnologia modifichi il modo in cui siamo soliti fare business, ma al lettore interessa fondamentalmente una sola risposta ad un’unica domanda: qual è il ritorno sull’investimento di tutta questa innovazione?

A dire il vero migrare ad un sistema telefonico basato sul protocollo IP presenta un solido “business case”. Un IP PBX è una soluzione innovativa che taglia visibilmente e da subito i costi delle telecomunicazioni, riduce la mole di lavoro degli amministratori di sistema ed incrementa la produttività, tutti elementi che concorrono ad un ROI significativo.

Come evidenziato dagli esperti di Frost & Sullivan in un recente studio, il centralino IP assicura una riduzione tale dei costi legati alla telefonia da fare una reale differenza sui costi operativi totali. Un centralino IP dotato di funzionalità complete per le Unified Communications, come il 3CX Phone System, consente di risparmiare fino all’80% sul conto telefonico (cfr. il caso 3LOG) veicolando gratuitamente la maggior parte delle chiamate attraverso la rete dati. Lavorando con un operatore VoIP, le chiamate non veicolate tramite la propria rete, possono essere condotte a tariffe molto ridotte con interlocutori in tutto il mondo.

Ma questo è solo uno dei modi in cui un centralino IP assicura un ROI sostanziale.

Costi minimi per acquisizione, installazione e manutenzione. Operatività flessibile.

Installare un centralino IP software based richiede un investimento minimale. Non necessita infatti di alcun nuovo hardware poiché gira come software su un server già esistente. Qualunque tecnico con un minimo di competenze su reti e computer può installare e manutenere un centralino IP. I softphone vengono installati direttamente sul PC e i client per gli smartphone possono essere scaricati e installati sui device a poco prezzo o gratuitamente, come nel caso di 3CX.

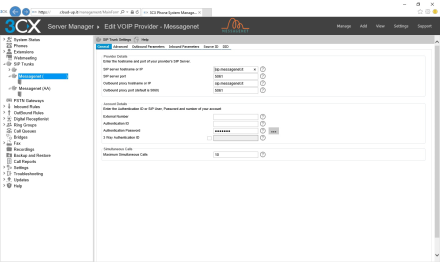

La capacità telefonica, quantificata in numero di chiamate concomitanti o di linee/canali da utilizzare, può essere adattata in modo preciso alle esigenze della singola azienda, grazie ai provider VoIP e al SIP trunking – un protocollo software che sostituisce le linee telefoniche tradizionali. Un’azienda dovrà quindi investire solo nel numero di canali SIP effettivamente impiegati e può aumentarne o ridurne il numero in qualunque momento, a seconda del variare delle dimensioni delle proprie dimensioni.

Inoltre, i centralini IP allo stato dell’arte, come il 3CX Phone System, sono dotati di fabbrica di un set funzionale particolarmente ampio, con caratteristiche come il risponditore automatico, la segreteria telefonica, i gruppi di chiamata, reportistica avanzata e molto altro – non c’è quindi più motivo di investire denaro nell’acquisizione di funzionalità altrimenti opzionali.

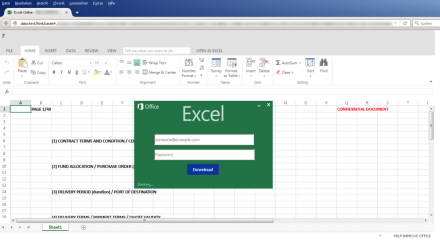

Economico e semplice: Il sistema può essere controllato tramite una console web-based. Gli interni possono essere aggiunti o riassegnati con un singolo click. Impiegando la tecnologia SIP Trunking, le chiamate possono essere indirizzate a qualunque numero sul pianeta.

Tutto questo fa una gran differenza, ma non è finita qui.

Maggior produttività grazie a mobilità e collaborazione

Come già rilevato da Frost & Sullivan nella recente analisi, un incremento misurabile della produttività aziendale è una componente essenziale per la valutazione dell’effettivo ROI prodotto da un IP PBX dotato di tutte le caratteristiche di una soluzione completa per le Unified Communications (UC).

Per quanto difficile da quantificare, uno studio di Dimension Data pubblicato a gennaio attesta che presso l’87% delle 1000 aziende interpellate le funzionalità di “collaboration” risultano aver migliorato l’interazione tra i team e che presso l’81% tali funzionalità siano state essenziali per il sensibile miglioramento del servizio erogato alla clientela.

Mobilità: Con le UC, gli utenti mobili o remoti non sono più “scollegati” dal centralino aziendale. Vengono dotati di un numero interno al quale, tramite App o softphone sono reperibili ovunque si trovino, consentendo loro di non divulgare eventuali recapiti mobili privati. Grazie alle funzionalità UC, possono altresì accedere ad una piattaforma per le comunicazioni completa da qualsiasi dispositivo. Impiegando infine la potente piattaforma WebRTC, integrata ad esempio nelle soluzioni 3CX, gli utenti possono condurre videoconferenze web-based con clienti e colleghi da qualsiasi luogo, condividere documenti e collaborare su una lavagna virtuale.

Le soluzioni di Unified Communications più complete consentono anche di integrare gli strumenti per le telecomunicazioni con applicazioni aziendali come il CRM. Ciò aumenta l’efficienza operativa degli impiegati assicurando un flusso di informazioni continuo in tutta l’organizzazione.

Un risultato sorprendente

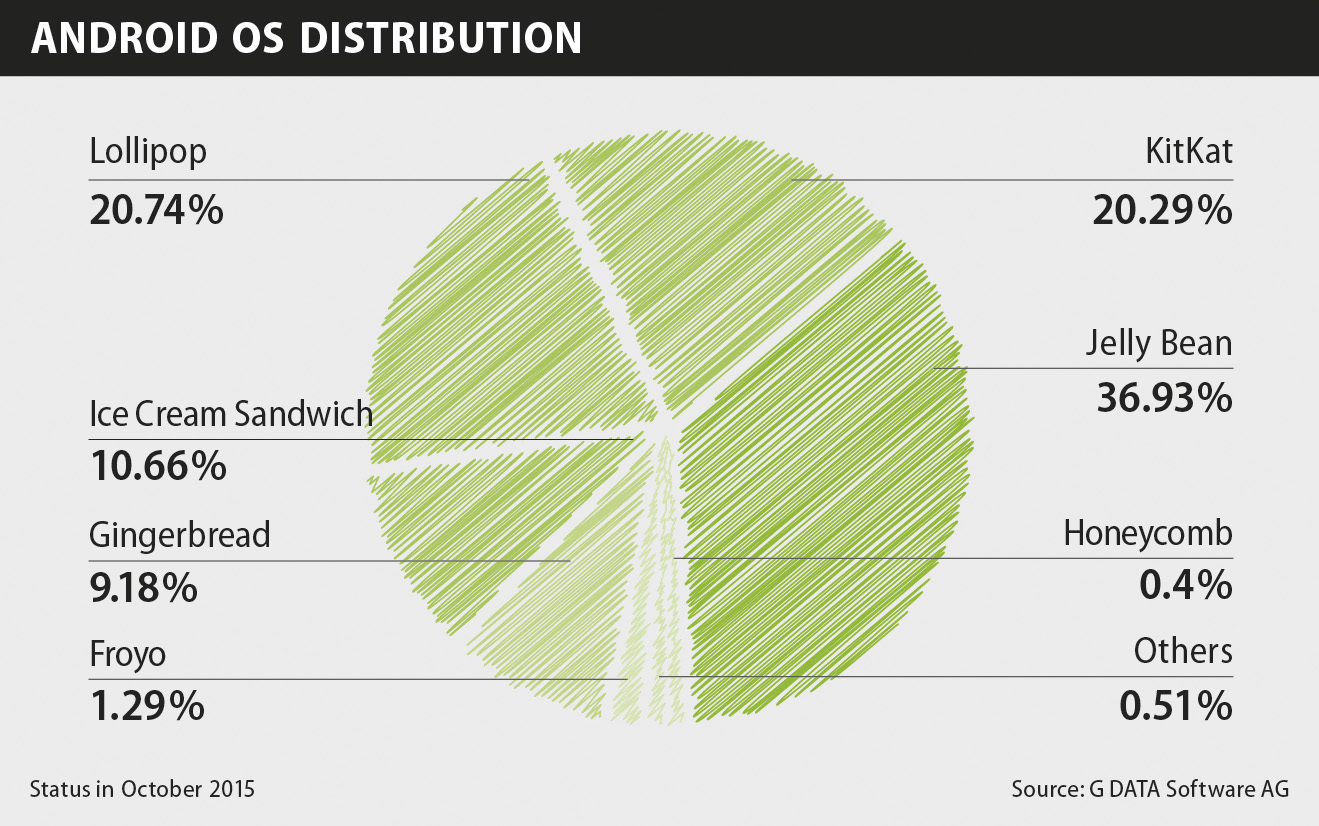

Calcolare matematicamente quale sia il ritorno sull’investimento di un’azienda in un centralino IP può risultare complicato, come indicato nello studio di Dimension Data, ma un IP PBX assicura un risparmio concreto a livello di gestione manutenzione e costi delle conversazioni, oltre all’indiscutibile miglioramento delle performance degli impiegati, tutti elementi che cubano visibilmente sulla sostenibilità aziendale. Un fatto è certo: il livello di contribuzione di un tale investimento in termini di ROI ha assunto proporzioni tali per cui il mercato delle Unified Communications è cresciuto del 20% nel 2015 e, secondo le più recenti statistiche di Infonetics, continuerà a crescere a ritmi altrettanto sostenuti fino al 2020.

Protezione avanzata: G DATA Internet Security

Protezione avanzata: G DATA Internet Security Protezione integrale: G DATA Total Protection

Protezione integrale: G DATA Total Protection

G DATA, produttore tedesco di soluzioni per la sicurezza IT è diventato Technical Partner di Ducati Corse per il Campionato Mondiale MotoGP 2016. Con questo accordo, G DATA ha il compito di proteggere i sistemi IT della squadra di Borgo Panigale contro le minacce informatiche per l’intera stagione del Mondiale, che scatta il 20 marzo sul circuito di Losail, in Qatar.

G DATA, produttore tedesco di soluzioni per la sicurezza IT è diventato Technical Partner di Ducati Corse per il Campionato Mondiale MotoGP 2016. Con questo accordo, G DATA ha il compito di proteggere i sistemi IT della squadra di Borgo Panigale contro le minacce informatiche per l’intera stagione del Mondiale, che scatta il 20 marzo sul circuito di Losail, in Qatar.

Il produttore tedesco per la sicurezza IT rilascia un nuovo aggiornamento delle sue soluzioni dedicate all’utenza privata come commerciale. InternetSecurity 2015 anche quest’anno riceve il bollino “Miglior Acquisto” di Altroconsumo.

Il produttore tedesco per la sicurezza IT rilascia un nuovo aggiornamento delle sue soluzioni dedicate all’utenza privata come commerciale. InternetSecurity 2015 anche quest’anno riceve il bollino “Miglior Acquisto” di Altroconsumo.