La nuova release delle soluzioni per la protezione degli utenti privati firmata dal vendor teutonico é dotata delle più moderne tecnologie di protezione „made in Germany“ per un online banking e shopping più sicuro.

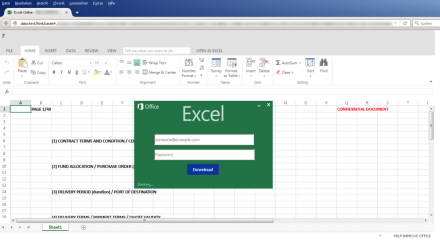

Sebbene siano in media 17 le password utilizzate dagli utenti Internet (fonte: Password Research), molte di queste non contengono un mix sufficiente tra maiuscole, minuscole e cifre, tali da garantire un giusto grado di sicurezza. Inoltre, il 38 percento degli utenti, secondo un sondaggio effettuato dal consorzio digitale tedesco Bitkom, è dovuto ricorrere almeno una volta negli ultimi dodici mesi al ripristino della password per poter accedere ad un determinato servizio on-line. Con G DATA Password Manager il padre dell’antivirus assicura maggior tutela e controllo sui propri dati di accesso. I dati sensibili, quali utente e password vengono cifrati in una banca dati sul PC. L’accesso a questa banca dati è consentito solo tramite “master password”. Le nuove funzionalità quali il Password Manager, la tecnologia BankGurad unica nel panorama della sicurezza informatica e le soluzioni G DATA Antivirus, G DATA Internet Security e G DATA Total Protection, oggetto di un esteso aggiornamento, concorrono a massimizzare la protezione della navigazione, come delle transazioni bancarie o di acquisto condotte online. Le nuove fìunzionalità saranno disponibili da aprile 2016.

Oltre alla protezione classica contro virus, trojan, spyware, phishing e altri malware, l’amministrazione dei dati sensibili sta assumendo una crescente importanza. Navigare, fare operazioni bancarie o acquisti online, accedere a vari profili social – molti utenti impiegano una password diversa per ogni account. Per tenere sotto controllo tutte le credenziali di accesso ai servizi, la funzione di gestione delle password integrata nella nuova generazione dei software di sicurezza G DATA, rappresenta un validissimo aiuto. Grazie a questo modulo particolarmente intuitivo, svolgere le proprie attività quotidiane online torna ad essere comodo. Dopo l’installazione, il Password Manager appare come un’icona sul browser e registra tutte le password delle pagine cui si accede tramite credenziali cifrate, decretando la fine dei post-it attaccati allo schermo o delle passsword insicure.

Aggiornamento gratuito per i clienti G DATA

I clienti G Data in possesso di una licenza valida, possono aggiornare gratuitamente il proprio software alla nuova “security generation” e scaricando la nuova versione direttamente dal sito del produttore.

Requisiti di sistema:

PC con Windows 10/8.x/7 e almeno 2 GB RAM (32 und 64 Bit)

Le soluzioni di sicurezza di G DATA, una panoramica:

Protezione di base: G DATA Antivirus

Protezione di base: G DATA Antivirus

Il minimo per la vostra sicurezza: G DATA Antivirus protegge in modo affidabile il PC contro i virus, tutelando nel contempo i dati personali immessi per lo svolgimento di transazioni bancarie o di acquisti online con la tecnologia brevettata G DATA BankGuard. Con questa soluzione l’utente non dovrà più preoccuparsi dei pericoli più comuni

Versioni e Prezzi:

G DATA Antivirus per 1 PC: prezzo di listino raccomandato Euro 29,95

G DATA Antivirus per 3 PC: prezzo di listino raccomandato Euro 36,95

Protezione avanzata: G DATA Internet Security

Protezione avanzata: G DATA Internet Security

G DATA Internet Security garantisce in modo affidabile la sicurezza del PC e dei dati personali con la migliore protezione contro virus, keylogger e trojan, nonché un potente firewall. Gli utenti di Internet sono ben protetti contro tutte le minacce – indipendentemente da quale attività svolgano online. Grazie al controllo genitoriale, anche i più giovani sono protetti efficacemente nelle vastità di Internet.

Versioni e Prezzi:

G DATA Internet Security per 1 PC: prezzo di listino raccomandato Euro 39,95

G DATA Internet Security per 3 PC: prezzo di listino raccomandato Euro 49,95

Protezione integrale: G DATA Total Protection

Protezione integrale: G DATA Total Protection

G DATA Total Protection protegge non solo i modo sicuro da virus, trojan e attacchi cibernetici ma, grazie a innumerevoli extra come la cifratura dei dati personali o il controllo affidabile degli apparecchi, protegge gli utenti da qualsiasi altra minaccia in modo assolutamente efficiente.

Versioni e Prezzi:

G DATA Total Protection per 1 PC: prezzo di listino raccomandato Euro 44,95

G DATA Total Protection per 3 PC: prezzo di listino raccomandato Euro 54,95

Le caratteristiche principali della nuova generazione della sicurezza firmata G DATA

- La più moderna tecnologia G DATA CloseGap „made in Germany“ per una rilevazione efficace dei virus

- Online-Banking e shopping in tutta sicurezza grazie a G DATA BankGuard

- Protezione anti-exploit, impedisce lo sfruttamento delle vulnerabilità applicative

- Novità: Password Manager di facile utilizzo, garantisce maggior tutela e controllo delle credenziali di accesso personali ai vari servizi online

- Browser Cleaner contro le barre degli strumenti indesiderate e add-on in G DATA Total Protection

- G DATA USB Keyboard Guard: protezione contro dispositivi USB che si fingono tastiera

- Gestione individuale degli aggiornamenti: consente di evitare costi aggiuntivi su connessione UMTS o LTE

- Protezione dai Keylogger in tempo reale, automatizzata e senza ricorso a signature, priva di impatto sulle prestazioni

- Cloud-Backup su Dropbox o similari in aggiunta al back-up locale, nella versione G DATA Total Protection

- Risparmia risorse grazie al fingerprinting e alla scansione in fase di inattività

- Protezione di navigazione e email

- Protezione minori: grande sicurezza per i più piccoli con il motore di ricerca per bambini integrato. Migliaia di siti internet classificati come rilevanti a livello pedagogico e adeguati all’età degli utenti

- Incluse in G DATA Total Protection (oltre alle funzionalità del G DATA Internet Security): controllo sull’accesso a chiavette o dischi USB e altri apparecchi, cifratura e tuning del sistema

- Firme virali aggiornate di continuo: nessuna possibilià per nuove minacce

- CD di emergenza per ripulire sistemi infetti

- Assistenza gratuita 24 ore al giorno per domande e problemi tecnici

(altro…)

Protezione avanzata: G DATA Internet Security

Protezione avanzata: G DATA Internet Security Protezione integrale: G DATA Total Protection

Protezione integrale: G DATA Total Protection