L’edizione 2018 dell’iniziativa G DATA “Cyberbullismo 0 in condotta” ha coinvolto circa 2000 ragazzi e 400 genitori di 9 provincie e 4 regioni italiane (Liguria, Piemonte, Lombardia, Marche). Risulta ancora preoccupante il livello di disinformazione dei ragazzi a fronte dei rischi a cui sono esposti in età fin troppo prematura.

L’edizione 2018 dell’iniziativa G DATA “Cyberbullismo 0 in condotta” ha coinvolto circa 2000 ragazzi e 400 genitori di 9 provincie e 4 regioni italiane (Liguria, Piemonte, Lombardia, Marche). Risulta ancora preoccupante il livello di disinformazione dei ragazzi a fronte dei rischi a cui sono esposti in età fin troppo prematura.

Bologna – Essenziale per G DATA l’attività di formazione degli allievi delle scuole elementari e medie inferiori condotta insieme allo specialista della sicurezza in Rete Mauro Ozenda tra febbraio e maggio 2018. “La consapevolezza di aver portato, laddove mancava, un’educazione e cultura digitale di base per consentire ai nativi digitali di navigare, condividere e sfruttare le enormi potenzialità che la Rete presenta, riducendone al massimo i pericoli è per noi un’enorme fonte di motivazione: l’80% delle informazioni trasmesse ai 2000 ragazzi e 400 genitori coinvolti nell’attività di sensibilizzazione erano sconosciute ai destinatari dell’intervento fino al giorno prima”, commenta Giulio Vada, Country Manager di G DATA Italia, che non manca di menzionare un dato particolarmente preoccupante: rispetto al 2017 si sono anticipati i tempi nell’utilizzo di console e tablet connessi a Internet, impiegati già a partire dai 6 anni senza alcuna restrizione né filtro sui contenuti.

Dati allarmanti

Il feedback raccolto sull’utilizzo di Internet e Social da parte dei ragazzi in età compresa fra i 9 e 13 anni è il seguente:

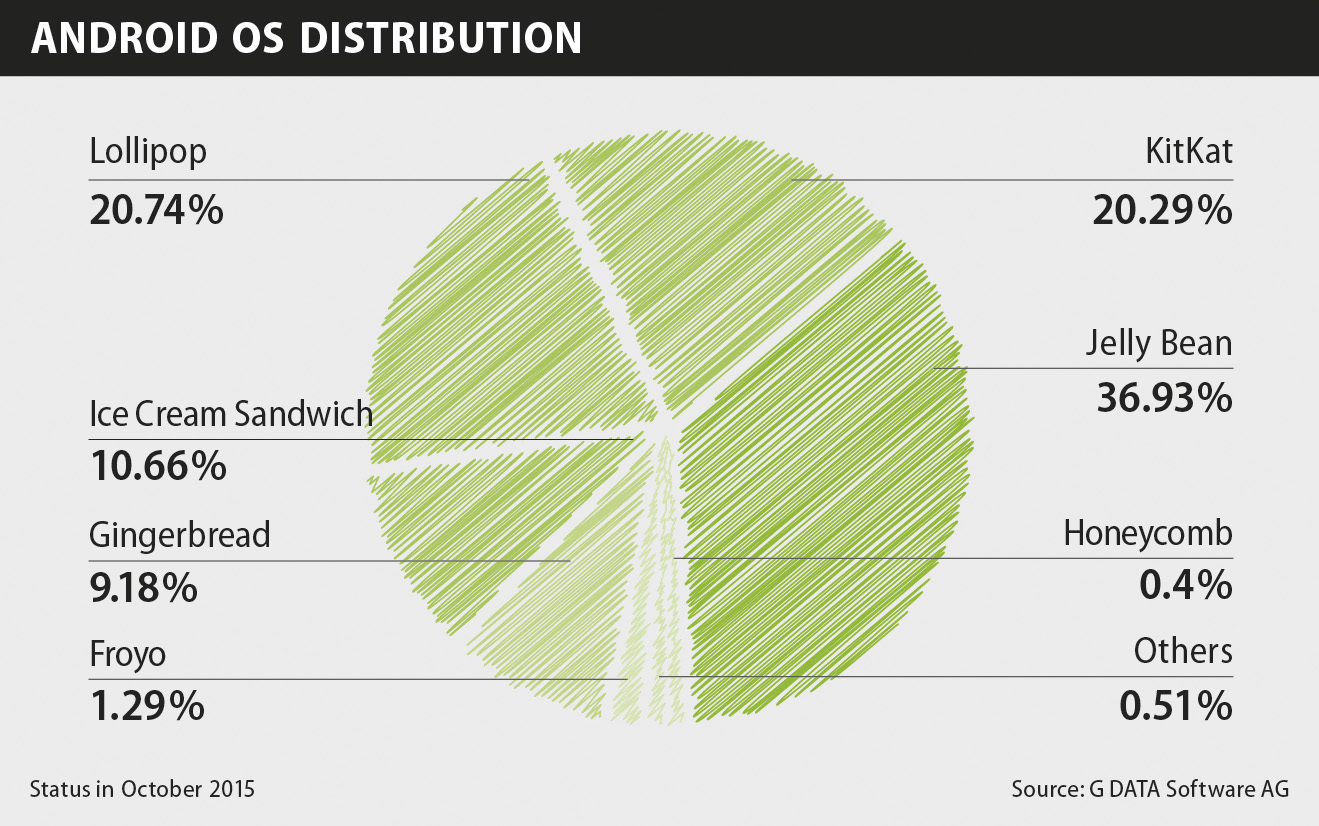

- Nota positiva: rispetto all’anno precedente si riscontra una maggior consapevolezza dell’importanza di avere un antivirus su dispositivi Android. Solo il 20% dei ragazzi coinvolti non ne è dotato a fronte di una quota di impiego di device con questo sistema operativo del 95%

- Il 90% afferma di non avere mai avuto un parental control sul dispositivo

- Il 40% non protegge il proprio smartphone con doppio PIN e blocco schermo

- L’80% tiene sempre attivi wifi e geolocalizzazione

- L’80% naviga su internet prima dei 10 anni, tablet e console connessi a Internet sono impiegati già a partire dai 6 anni

- I ragazzi di 11-13 anni sono iperconnessi e interconnessi: circa il 60% di loro è costantemente online. L’utilizzo medio di Internet, messaggistica istantanea e Social è di 5h al giorno. Prosegue sino a tarda sera e anche nelle ore notturne

- In generale l’80% è attivo sui social (soprattutto Instagram e Musical.ly) prima del 13 anni, non si curano dell’innalzamento della soglia ai 16 anni a partire dall’entrata in vigore del GDPR, certi che i genitori daranno comunque l’autorizzazione all’utilizzo di queste piattaforme

- Il 95% risulta “multitasking” a grave detrimento dell’attenzione

- Il 95% usa Whatsapp (già a partire dalla quinta elementare), piattaforma preferita dai ragazzi delle medie la cui presenza su Snapchat è considerevolmente calata rispetto al 2017, poiché la piattaforma è considerata un doppione di Whatsapp

- La maggior parte dei ragazzi crea nuovi profili social qualora si dimentichi la password di accesso, lasciando i profili “abbandonati” alla mercè dei cybercriminali

- Videogiochi violenti già in quinta elementare (il 20% dei bambini) nonostante l’indicatore PEGI imponga un’età minima di 18 anni per l’esposizione a contenuti violenti

- Una piccola percentuale ha già effettuato in quinta elementare acquisti in-app per un valore medio tra i 10 e i 50 Euro. Fenomeno da ariginare assolutamente poiché col tempo può portare a fenomeni di ludopatia

- Sempre più spesso sono i figli ad indicare ai genitori come configurare nel giusto modo la privacy e la sicurezza sui profili social, imponendo loro a volte persino la modifica delle password della casella primaria di posta elettronica

Social, Intrattenimento e videogiochi

Il primo dato che emerge è il fatto che, eccezioni a parte, sui dispositivi dei ragazzi manca qualsiasi funzionalità di Parental Control o Protezione Minori, restrizioni e opportune configurazioni che dovrebbero consentire da un lato al genitore di controllare il figlio dall’altro di evitare che i bambini finiscano su contenuti inadatti, utilizzino giochi non adatti alla loro età, o ne abusino in termini di tempo dimenticandosi di tutto il resto. I nativi digitali utilizzano i dispositivi connessi alla Rete in modalità “multitasking”. Un modus operandi foriero di distrazioni che, quando si utilizzano strumenti quali Whatsapp o Instagram possono tramutarsi in un serio problema. Basti pensare all’inoltro di un contenuto strettamente personale a un gruppo anziché all’amico del cuore piuttosto che condividere l’immagine sbagliata sul proprio profilo Instagram.

In termini di messaggistica istantanea Whatsapp risulta essere lo strumento preferito dai ragazzi delle medie per comunicare con amici e parenti preferito. Hanno un gruppo per ciascun hobby o attività sportiva che condividono con i amici e non (i ragazzi risultano collegati mediamente ad almeno 5 gruppi: quello della classe, dei parenti più stretti, dei gamer, delle muser e dell’attività sportiva che svolgono). Sono inconsapevoli del fatto che un messaggio inviato e poi cancellato si possa comunque recuperare.

Fra i Social il più usato fra le ragazzine nella fascia 9-12 anni resta Musical.ly. Sebbene rispetto al 2017 si sia riscontrata una maggior attenzione circa l’attivazione di un profilo privato su questa piattaforma una parte dei fruitori accetta comunque richieste di amicizia di sconosciuti facendo dunque decadere i benefici derivanti dal profilo privato. Altra differenza rispetto all’anno precedente è il calo drastico di iscritti nella fascia tra i 13 e i 14 anni, che l’abbandonano per un improvviso pudore. Purtroppo però, quando decidono di farlo, cancellano l’app pensando di aver disattivato l’account, che invece rimane in standby a disposizione del primo “cacciatore di profili abbandonati” intento al furto d’identità. Quello dei profili abbandonati è un problema è abbastanza comune fra i giovani: una volta iscrittisi a un servizio, qualora ne dimentichino la password non tentano di recuperarla, generano semplicemente un nuovo profilo. Scarsa quindi l’attenzione nella gestione delle password e dei dati personali inseriti sui profili e condivisi con perfetti sconosciuti. Sino ai 16 anni i bambini che utilizzano i social dovrebbero sempre avere un nickname di fantasia, una foto profilo di fantasia, dati personali oscurati, cosa che avviene nel minor numero di casi.

Musica, immagini e video sono il tipo di contenuti che maggiormente attrae i ragazzi. Immagini e foto in particolare vengono condivise per lo più su Instagram. Anche questo caso, rispetto all’anno precedente, i ragazzi sono maggiormente consapevoli dell’importanza di gestire un profilo privato ma il desiderio di sapere chi ha sbirciato o si ha salvato le immagini o video postati prende il sopravvento e spinge molti di loro (soprattutto le ragazze) a creare profili aziendali per poter vedere chi e quanti hanno consultato il loro profilo, hanno guardato le immagini e i video postati, fruendo delle statistiche aggiornate appannaggio delle aziende, rinunciando ai vantaggi del profilo privato.

Entrando poi nel mondo dell’intrattenimento, i ragazzi in particolare prediligono videogiochi quali Minecraft , Clash Royale, Fortnite e GTA. Quest’ultimo impiegato per un buon 20% già in quinta elementare, nonostante l’indicatore PEGI ne consigli la fruizione a partire dai 18 anni per la continua esposizione a contenuti di tipo violento.

Fra le principali piattaforme di intrattenimento musicale ricordiamo Spotify (scaricato su alcuni device e craccato per usufruire delle funzioni altrimenti a pagamento) e per le Serie TV da evidenziare Netflix con abbonamento PREMIUM che consente la visione contemporanea su 4 schermi (uno paga l’abbonamento e poi si dividono i costi in 4).

Rispetto all’installazione delle app permane la superficialità e la carente verifica delle recensioni delle app. Una buona percentuale di ragazzi utilizza aptoide, negozio online di applicazioni che, se utilizzato impropriamente per scaricare applicazioni craccate, aumenta notevolmente il rischio di essere infettati da malware.

L’infografica intera è reperibile qui

GDATA

Fondata nel 1985 a Bochum, G DATA vanta una storia di oltre trent’anni nella lotta e prevenzione contro le minacce informatiche ed è uno dei principali fornitori al mondo di soluzioni per la sicurezza IT, insignite di numerosi riconoscimenti per la qualità della protezione fornita e l’intuitività d’uso. G DATA produce e commercializza soluzioni di sicurezza totalmente aderenti alle normative europee sulla protezione dei dati. Il portafoglio prodotti G DATA comprende soluzioni di sicurezza per le imprese, dalle micro alle grandi aziende, e applicazioni rivolte all’utenza consumer. Partner tecnico di Ducati Corse per la MotoGP, G DATA ha il compito di proteggere i sistemi IT di pista del team Ducati. L’azienda patrocina altresì il Teatro Comunale di Bologna e diversi eventi volti all’accrescimento culturale e all’aggregazione sociale tra cui mostre e corsi presso istituti scolastici per favorire un uso consapevole del web e dei social media. Ulteriori informazioni su G DATA e sulle soluzioni di sicurezza sono consultabili sul sito www.gdata.it

Bologna | La progressiva adozione di software, piattaforme e infrastruttura in modalità “as a Service” richiede che gli operatori di canale passino da una modalità di erogazione dei servizi “on site” alla fornitura di “Managed Services”. Una trasformazione che spinge sempre più spesso i rivenditori specializzati a valutare nuove modalità di acquisizione e impiego degli strumenti necessari per l’erogazione continuativa di servizi gestiti. A tal proposito, Econnet, distributore a valore aggiunto specializzato in soluzioni di cybersecurity “made in Europe” e soluzioni complete per le telecomunicazioni aziendali, ha raccolto importanti riscontri dagli oltre cento rivenditori specializzati in cybersecurity che fanno parte della sua clientela. Tra questi, la forte domanda di una declinazione a consumo delle piattaforme per la sicurezza gestita, la necessità di avvalersi di server esterni alla propria infrastruttura per ridurre il rischio aziendale di una trasformazione in MSSP, e una modalità di gestione di clienti, licenze e policy di sicurezza immediata e del tutto remotizzata.

Bologna | La progressiva adozione di software, piattaforme e infrastruttura in modalità “as a Service” richiede che gli operatori di canale passino da una modalità di erogazione dei servizi “on site” alla fornitura di “Managed Services”. Una trasformazione che spinge sempre più spesso i rivenditori specializzati a valutare nuove modalità di acquisizione e impiego degli strumenti necessari per l’erogazione continuativa di servizi gestiti. A tal proposito, Econnet, distributore a valore aggiunto specializzato in soluzioni di cybersecurity “made in Europe” e soluzioni complete per le telecomunicazioni aziendali, ha raccolto importanti riscontri dagli oltre cento rivenditori specializzati in cybersecurity che fanno parte della sua clientela. Tra questi, la forte domanda di una declinazione a consumo delle piattaforme per la sicurezza gestita, la necessità di avvalersi di server esterni alla propria infrastruttura per ridurre il rischio aziendale di una trasformazione in MSSP, e una modalità di gestione di clienti, licenze e policy di sicurezza immediata e del tutto remotizzata.

Protezione avanzata: G DATA Internet Security

Protezione avanzata: G DATA Internet Security Protezione integrale: G DATA Total Protection

Protezione integrale: G DATA Total Protection

G DATA, produttore tedesco di soluzioni per la sicurezza IT è diventato Technical Partner di Ducati Corse per il Campionato Mondiale MotoGP 2016. Con questo accordo, G DATA ha il compito di proteggere i sistemi IT della squadra di Borgo Panigale contro le minacce informatiche per l’intera stagione del Mondiale, che scatta il 20 marzo sul circuito di Losail, in Qatar.

G DATA, produttore tedesco di soluzioni per la sicurezza IT è diventato Technical Partner di Ducati Corse per il Campionato Mondiale MotoGP 2016. Con questo accordo, G DATA ha il compito di proteggere i sistemi IT della squadra di Borgo Panigale contro le minacce informatiche per l’intera stagione del Mondiale, che scatta il 20 marzo sul circuito di Losail, in Qatar.